5 μέθοδοι ελέγχου ταυτότητας δύο παραγόντων, τα πλεονεκτήματα και τα μειονεκτήματά τους

Της τεχνολογίας / / December 19, 2019

Με τη χρήση του ελέγχου ταυτότητας δύο παραγόντων για την ασφαλή προστασία των δεδομένων τους στο διαδίκτυο σήμερα σκέφτεται όλο και περισσότερους ανθρώπους. Πολλές στάσεις η πολυπλοκότητα και την ακατανοησία της τεχνολογίας, δεν είναι να απορεί, γιατί υπάρχουν αρκετές επιλογές για την εφαρμογή της. Θα εξετάσουμε όλα αυτά, εξετάζοντας τα πλεονεκτήματα και τα μειονεκτήματα του καθενός.

Στο επίκεντρο του ελέγχου ταυτότητας δύο παραγόντων είναι η χρήση όχι μόνο των παραδοσιακών δεσμών «login-password», αλλά και ένα επιπλέον στρώμα προστασίας - το λεγόμενο δεύτερο στοιχείο, η κατοχή των οποίων είναι απαραίτητη για να επιβεβαιώσει για να αποκτήσουν πρόσβαση σε ένα λογαριασμό ή άλλων δεδομένων.

Το πιο απλό παράδειγμα των δύο παράγοντα ελέγχου ταυτότητας, η οποία ασχολείται διαρκώς με κάθε έναν από εμάς - ανάληψη μετρητών σε ΑΤΜ. Για να πάρετε τα χρήματα, θα πρέπει να έχετε μια κάρτα που μόνο εσείς έχετε, και τον κωδικό PIN που μόνο εσείς γνωρίζετε. Μετά την εξασφάλιση της κάρτας σας, ο εισβολέας δεν θα είναι σε θέση να αποσύρουν τα μετρητά χωρίς να γνωρίζουν τον κωδικό PIN και απλά δεν μπορεί να πάρει τα χρήματα να το γνωρίζουν, αλλά δεν έχουν την κάρτα.

Με την ίδια αρχή των δύο παράγοντα ελέγχου ταυτότητας παρέχει πρόσβαση στους λογαριασμούς σας σε κοινωνικά δίκτυα, με e-mail και άλλες υπηρεσίες. Ο πρώτος παράγοντας είναι ο συνδυασμός του ονόματος χρήστη και του κωδικού πρόσβασης, καθώς και ένα δεύτερο μπορεί να ενεργήσει μετά από 5 πράγματα.

SMS-κώδικες

Επιβεβαίωση μέσω SMS τον κωδικό λειτουργεί πολύ απλά. Εσείς, ως συνήθως, εισάγετε το όνομα χρήστη και τον κωδικό πρόσβασής σας, και τον αριθμό του τηλεφώνου σας θα λάβετε SMS με έναν κωδικό που πρέπει να εισαχθεί για να αποκτήσετε πρόσβαση στο λογαριασμό σας. Αυτό είναι όλο. Το επόμενο εισόδου στέλνεται σε μια διαφορετική SMS-κώδικα, ισχύει μόνο για την τρέχουσα περίοδο.

πλεονεκτήματα

- Δημιουργία νέων κωδικών για κάθε είσοδο. Εάν ένας εισβολέας να επισκιάσουν το όνομα χρήστη και τον κωδικό πρόσβασής σας, δεν μπορεί να κάνει τίποτα χωρίς κωδικό.

- Η σύνδεση με έναν αριθμό τηλεφώνου. Εισόδου δεν μπορεί να είναι χωρίς το τηλέφωνό σας.

ελλείψεις

- Αν δεν υπάρχει κάλυψη του δικτύου, δεν θα είστε σε θέση να συνδεθείτε.

- Υπάρχει μια θεωρητική δυνατότητα υποκατάστασης των αριθμών από ένα φορέα παροχής υπηρεσιών ή τους υπαλλήλους των σαλόνια της σύνδεσης.

- Εάν εγκριθεί και να πάρει τους κωδικούς στην ίδια συσκευή (π.χ., smartphone), παύει να είναι μια προστασία δύο παραγόντων.

εφαρμογές ελεγκτές ταυτότητας

Αυτή η πραγματοποίηση είναι σε μεγάλο βαθμό παρόμοια με την προηγούμενη, με τη μόνη διαφορά ότι, αντί να εισπράττει κωδικών SMS, αυτά δημιουργούνται στη συσκευή χρησιμοποιώντας μια ειδική εφαρμογή (Επαληθευτής Google, Authy). Κατά τη διάρκεια της ρύθμισης, θα λάβετε ένα πρωτεύον κλειδί (τις περισσότερες φορές - με τη μορφή ενός QR-code), βάσει των οποίων χρησιμοποιώντας κρυπτογραφικών κωδικών πρόσβασης αλγορίθμων χρόνου δημιουργείται με διάρκεια ισχύος από 30 έως 60 δευτερόλεπτα. Ακόμα και αν υποθέσουμε ότι οι επιτιθέμενοι θα είναι σε θέση να αναχαιτίσουν τα 10, 100 ή ακόμα και 1000 κωδικούς πρόσβασης για να προβλέψει μαζί τους, ποια θα είναι η επόμενη κωδικό πρόσβασης, απλώς αδύνατο.

πλεονεκτήματα

- Για την υπηρεσία ελέγχου ταυτότητας δεν χρειάζεται ένα κινητό σήμα, αρκεί να συνδεθείτε στο Internet κατά τη διάρκεια της αρχικής ρύθμισης.

- Υποστήριξη για πολλαπλούς λογαριασμούς σε ένα ενιαίο ταυτότητας.

ελλείψεις

- Εάν οι εισβολείς να αποκτήσουν πρόσβαση στο πρωτεύον κλειδί στη συσκευή σας ή hacking του διακομιστή, θα είναι σε θέση να δημιουργήσουν το μέλλον τους κωδικούς πρόσβασης.

- Εάν χρησιμοποιώντας ένα authenticator στην ίδια συσκευή, με την οποία η είσοδος, χάνεται δύο-παράγοντα.

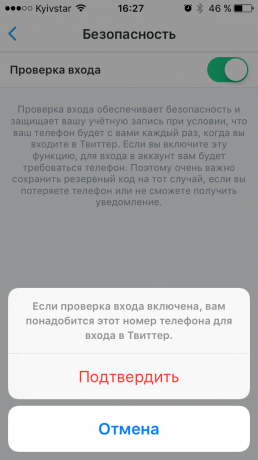

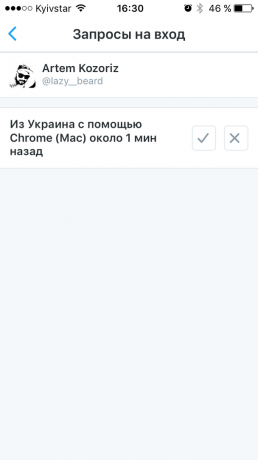

Έλεγχος σύνδεσης χρησιμοποιώντας εφαρμογές για κινητά

Αυτός ο τύπος ελέγχου ταυτότητας μπορεί να ονομάζεται αρπαγή-τσάντα από όλα τα προηγούμενα. Σε αυτή την περίπτωση, αντί των κωδικών αιτήματος, ή one-time passwords, θα πρέπει να επιβεβαιώσετε τη συμμετοχή σας με τις φορητές συσκευές με την εφαρμογή της υπηρεσίας. Είναι αποθηκευμένα στο ιδιωτικό κλειδί συσκευής, η οποία ελέγχεται σε κάθε είσοδο. Λειτουργεί στο Twitter, Snapchat, και μια ποικιλία από online παιχνίδια. Για παράδειγμα, κατά την είσοδο Twitter λογαριασμό σας σε μια έκδοση ιστού, μπορείτε να εισαγάγετε ένα όνομα χρήστη και κωδικό πρόσβασης, και στη συνέχεια στο smartphone λάβετε μια ειδοποίηση με το αίτημα για την είσοδο μετά την επιβεβαίωση ότι ο browser σας ανοίγει ταινία.

πλεονεκτήματα

- Δεν χρειάζεται να εισάγετε τίποτα στην είσοδο.

- Ανεξαρτησία από το δίκτυο κινητής τηλεφωνίας.

- Υποστήριξη για πολλαπλούς λογαριασμούς σε μία εφαρμογή.

ελλείψεις

- Εάν ένας εισβολέας να επισκιάσουν το ιδιωτικό κλειδί, μπορούν να σας μιμηθεί.

- Η έννοια του ελέγχου ταυτότητας δύο παραγόντων χάνεται όταν χρησιμοποιούν την ίδια συσκευή με σύνδεση.

συσκευές εξοπλισμού

Οι φυσικές (ή hardware) μάρκες είναι η πιο αξιόπιστη μέθοδος ελέγχου ταυτότητας δύο παραγόντων. Ως ξεχωριστές συσκευές, συσκευές εξοπλισμού, σε αντίθεση με όλες τις μεθόδους που αναφέρονται παραπάνω, για κάθε σενάριο δεν θα χάσουν συστατικό δύο παράγοντας της. Τις περισσότερες φορές, παρουσιάζονται με τη μορφή ενός USB-stick με το δικό του επεξεργαστή, δημιουργώντας κρυπτογραφικά κλειδιά, τα οποία καταχωρούνται αυτόματα όταν συνδέεστε σε έναν υπολογιστή. Η επιλογή του πλήκτρου εξαρτάται από την συγκεκριμένη υπηρεσία. Google, για παράδειγμα, συνιστά χρησιμοποιούν τις τυποποιημένες μάρκες FIDO U2F, των οποίων οι τιμές ξεκινούν από 6 $ εξαίρεση παράδοση.

πλεονεκτήματα

- Δεν SMS και εφαρμογές.

- Δεν υπάρχει καμία ανάγκη στην κινητή συσκευή.

- Είναι εντελώς ανεξάρτητη συσκευές.

ελλείψεις

- Θα χρειαστεί να αγοράσετε ξεχωριστά.

- Δεν υποστηρίζεται σε όλες τις υπηρεσίες.

- Κατά τη χρήση πολλαπλών λογαριασμών θα πρέπει να φορούν ένα σωρό μάρκες.

πλήκτρα Back-up

Στην πραγματικότητα, δεν είναι μια ξεχωριστή διαδικασία και μια εφεδρική σε περίπτωση απώλειας ή κλοπής ενός smartphone, η οποία αντιπροσωπεύει τον κωδικό εφάπαξ ή τον κωδικό επαλήθευσης. Όταν ρυθμίσετε τον έλεγχο ταυτότητας δύο παραγόντων σε κάθε υπηρεσία που δίνονται αρκετές κλειδιά αντιγράφων ασφαλείας για επείγουσα χρήση. Με τη βοήθειά τους, μπορείτε να συνδεθείτε στο λογαριασμό σας, αποσυνδέσετε διαμορφωμένες συσκευές και να προσθέσετε νέες. Αυτά τα κλειδιά πρέπει να αποθηκεύονται σε ασφαλές μέρος, όχι με τη μορφή της ένα screenshot στο τηλέφωνό σας ή ένα αρχείο κειμένου στον υπολογιστή σας.

Όπως μπορείτε να δείτε, η χρήση του ελέγχου ταυτότητας δύο παραγόντων, υπάρχουν κάποιες αποχρώσεις, αλλά φαίνεται να είναι δύσκολη μόνο με την πρώτη ματιά. Ποια πρέπει να είναι η ιδανική ισορροπία μεταξύ της προστασίας και την ευκολία, κάθε αποφασίζει για τον εαυτό του. Αλλά σε κάθε περίπτωση, όλα τα προβλήματα είναι περισσότερα από ό, τι δικαιολογείται όταν πρόκειται για την ασφάλεια των δεδομένων πληρωμής ή προσωπικές πληροφορίες δεν προορίζεται για τα αδιάκριτα βλέμματα.

Πού μπορεί και πρέπει να ενεργοποιήσετε τον έλεγχο ταυτότητας δύο παραγόντων, καθώς και ό, τι υποστηρίζουν τις υπηρεσίες της, μπορούν να διαβαστούν εδώ.